TopSecret Next Generation 4.0

Wirtualna Enigma

Michał Kołodziejczyk 31 sierpnia 2007, 09:51

Zastanawiałeś się może, co zrobić, aby Twoje dane były bezpieczne? Jak ukryć je przed młodszym bratem, aby ten przypadkowo ich nie skasował? Jak zabezpieczyć poufne dane w pracy? Sposobów na rozwiązanie tych problemów jest wiele – mniej lub bardziej skutecznych. Pliki można ukryć wśród gąszczu katalogów lub też użyć odpowiedniego programu. Można zabezpieczyć hasłem lub nagrywać na inne nośniki danych. Można uciec się do amatorskich sposobów lub skorzystać z profesjonalnych rozwiązań informatycznych. Sposobów jest wiele...

Jedną z możliwości zabezpieczenia naszych danych jest użycie programu G DATA TopSecret Next Generation 4.0. Jest to program, który umożliwia ukrycie i zaszyfrowanie danych, aby te nie dostały się w niepowołane ręce. Co oferuje ta aplikacja? Przekonajcie się sami.

Instalacja

Program został zainstalowany na dwóch komputerach. Można powiedzieć, że są to relikty przeszłości, ale wymagania programu są małe.

| |

Komputer stacjonarny 1 | Komputer stacjonarny 2 |

|---|---|---|

| Procesor | AMD Duron 1200 | AMD Athlon 1700+ |

| Płyta główna | ECS K7S5A | MSI |

| Pamięć RAM | 192 MB SDRAM | 128 MB SDRAM |

| Dysk twardy | Seagate 40 GB | Seagate 320 GB |

| Napęd optyczny | brak | CD-RW TEAC |

| Karta graficzna | GeForce2 MX100 32MB | GeForce 2 Titanium 64MB |

| Karta sieciowa | zintegrowana | zintegrowana |

| System operacyjny | Microsoft Windows XP Home Edition (z SP2) | Microsoft Windows XP Proffesional (z SP2) |

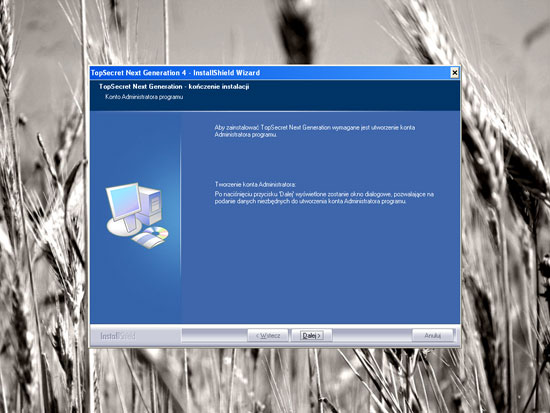

Podczas instalacji na komputerze oznaczonym numerem 2 wystąpił jednak błąd. Po przekopiowaniu plików na twardy dysk instalator prosi o restart komputera, aby potem, przy uruchamianiu systemu, ustalić metodę logowania przez administratora – tak wygląda normalny proces instalacyjny.

Tutaj jednak stało się inaczej – po restarcie, podczas próby zalogowania do systemu, komputer… ponownie restartuje się. Aby przywrócić system do normalnego działania, jedynym wyjściem było uruchomienie komputera w trybie awaryjnym, a następnie odinstalowanie programu, który próbowałem zainstalować kilkakrotnie – bezskutecznie. Jak się więc okazuje pamięć o pojemności 128 MB to za mało. Instalacja programu odbyła się więc na tym samym komputerze z pamięcią 256 MB oraz 1 GB. Tutaj już proces instalacyjny odbył się bez najmniejszych problemów.

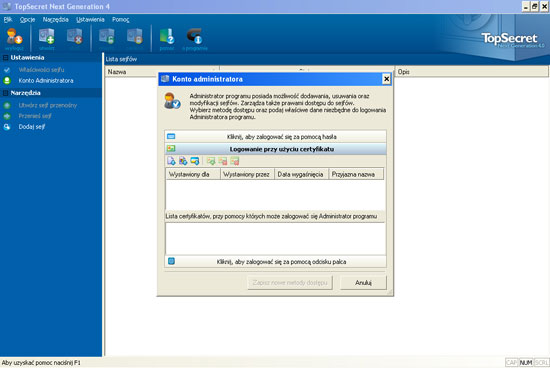

Pierwsze krokiPo zainstalowaniu i uruchomieniu komputera musimy wybrać którąś z metod uwierzytelnienia. Można to zrobić na trzy sposoby – hasłem, certyfikatem lub też odciskiem palca.

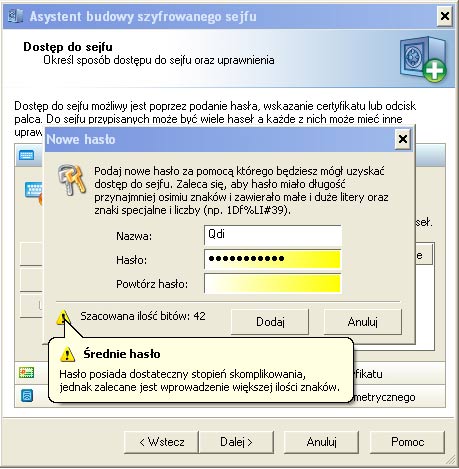

Wybierając hasło wpisujemy nasz ciąg znaków. Pole podświetla się na czerwono, żółto bądź zielono. Oznacza to, że hasło jest słabe, średnie bądź mocne.

Dodatkowo program zabezpiecza nas przed aplikacjami typu keylogger. Aby przekonać się o wiarygodności tych informacji, użyłem do tego celu programu SnadBoy’s Revelation. Testy wypadły pozytywnie – w polu, w którym powinienem zobaczyć odkryte hasło ujrzałem krzyżyki. W przypadku prób kradzieży hasła działania spełzną na niczym. Można wybrać bardziej wyrafinowaną metodę uwierzytelnienia logując się przy użyciu np. certyfikatu. Do tego celu konieczny jest cyfrowy certyfikat z kluczem prywatnym. Certyfikat można wczytać z pliku, magazynu certyfikatów lub karty kryptograficznej. Program oferuje jeszcze możliwość logowania przy użyciu odcisku palca. Do tego celu potrzebny jest czytnik linii papilarnych. W podręczniku użytkownika można przeczytać, że TSNG4 obsługuje jedynie urządzenia biometryczne firmy Precise Biometrics. Nie mając takiego urządzenia, nie miałem okazji korzystać z tej formy logowania się.